本次组会汇报关于基于知识图谱的网络安全威胁情报推理技术研究的思路进展,从科研背景、科研问题、科研目的、研究内容等几个方面展开。

科研背景

- 随着信息化不断扩大以及网络技术的持续发展,网络安全事件频发,网络攻击手段也日益呈现复杂多变、长持续性、高隐蔽性等特点。依靠传统的入侵防御系统等被动防御手段无法有效地维护网络空间安全,因此兴起了网络安全威胁情报(CTI)等综合防御策略。

- 网络安全威胁情报是指基于证据的威胁知识,可以为决策提供信息,目的是防御攻击或缩短处理与检测的时间。在实际应用中,提取和存储威胁情报是很有价值的。许多数据源通过非结构化数据和半结构化数据的方式存储威胁情报,这很难被理解和再次利用。安全专家需要分析描述、结合相关知识,推理出各种威胁情报之间的隐藏联系。所以,以更智能的方法管理和推理威胁情报数据是一件很有必要的事。

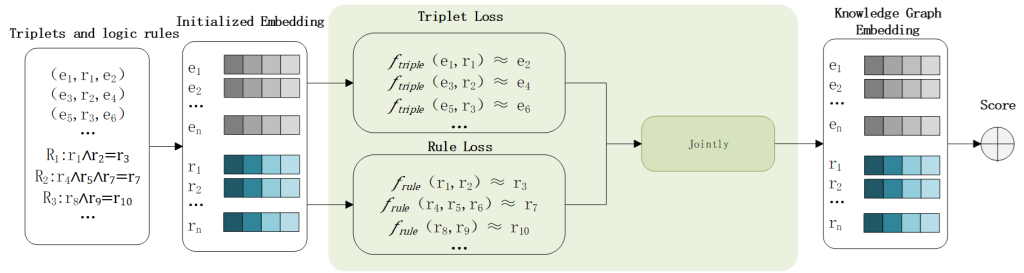

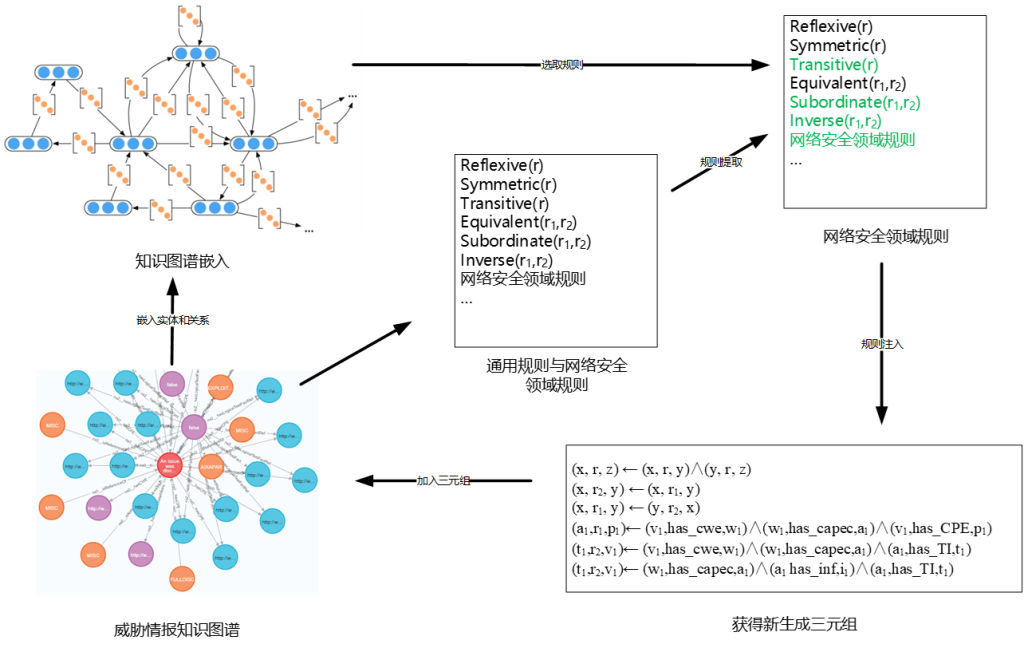

- 知识图谱推理包括基于符号规则(本体公理或符号逻辑)的方法和基于表示学习(嵌入)的方法。传统基于符号规则的方法主要优点是具备可解释性,主要缺点是不易于处理隐含和不确定的知识;基于表示学习的方法主要优点是推理效率高且能表征隐含知识,主要缺点是丢失可解释性。

科研问题

- 网络安全威胁情报在实际应用过程中存在使用多个数据源、海量数据难以处理的问题。

- 在网络安全威胁情报领域传统的推理模型中基于符号规则的知识推理模型存在不易处理隐含知识、规则学习的效率差的问题,而基于表示学习的知识推理模型存在可解释性差、稀疏实体编码能力不足的问题。

科研目的

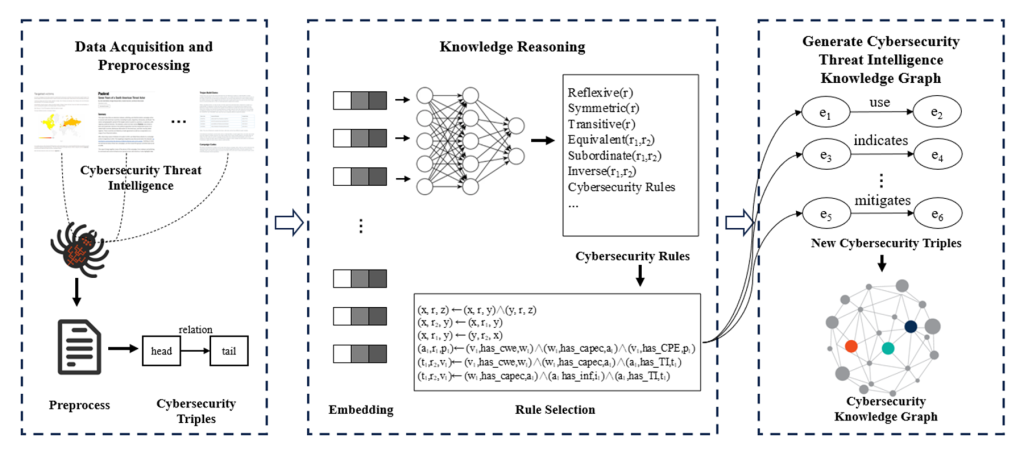

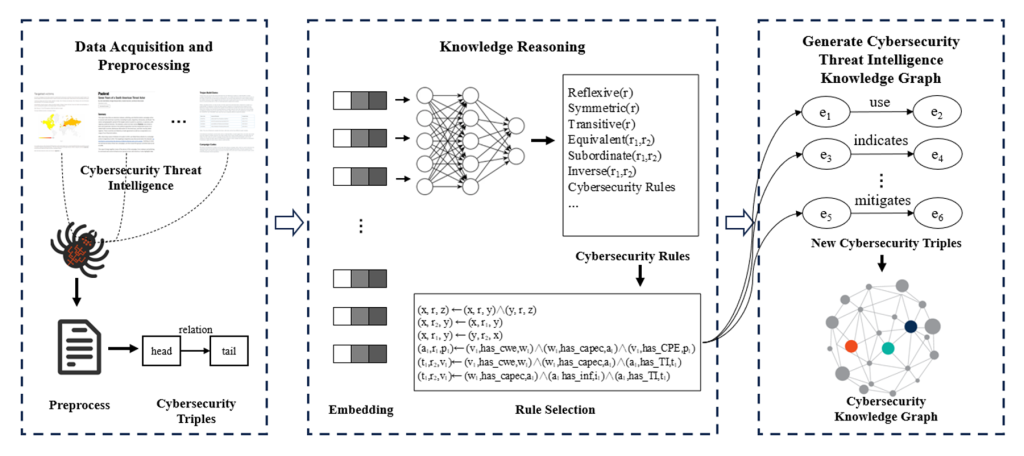

- 分析网络安全威胁情报特点,将多个数据源关联起来,构建一个网络安全威胁情报知识图谱。

- 提出一种融合表示学习和符号规则的知识推理算法,提高发现网络安全威胁情报知识图谱中实体与实体间潜在关系的能力,不断完善威胁情报知识图谱。

研究内容