我本次汇报的题目是《面向非侵入式负载监测的对抗攻击与防御技术研究》,我将从以下几个方面进行讲述。

背景及意义

为了提高NILM负荷分解的准确性和泛化能力,近年来,深度学习在NILM中的研究日益广泛;与此同时,新型电力系统的快速发展使使恶意攻击者从物理上可接触的对象增多、可攻击路径增加。

NILM系统在面对攻击者精心构造的对抗样本时具有极大的脆弱性,影响新型电力系统的稳定性和经济性。

科研问题

常用的对抗攻击方法生成的对抗样本存在攻击效果、时间效率和扰动程度不能有效平衡的问题。如何在保证攻击效果的同时降低时间效率和扰动程度是一个关键问题。

现有的对抗防御方法存在计算开销大、效率低的问题,对于实时系统或资源受限的设备不友好;而且,一些防御方法过度依赖已知的对抗样本,会限制防御方法的泛化能力和实用性。

科研目的

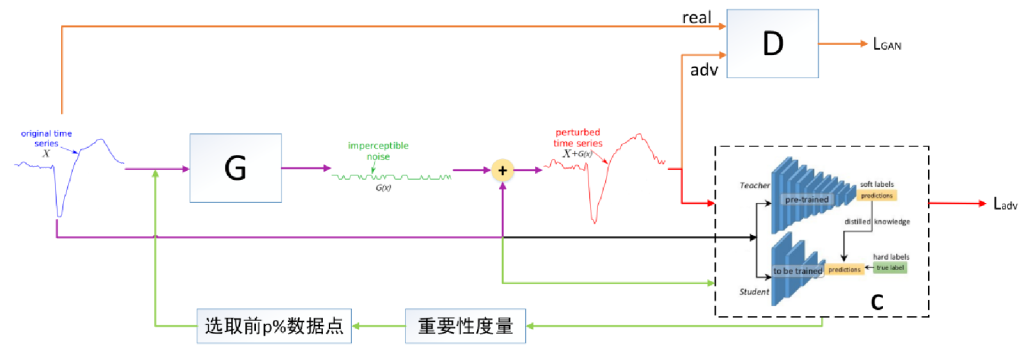

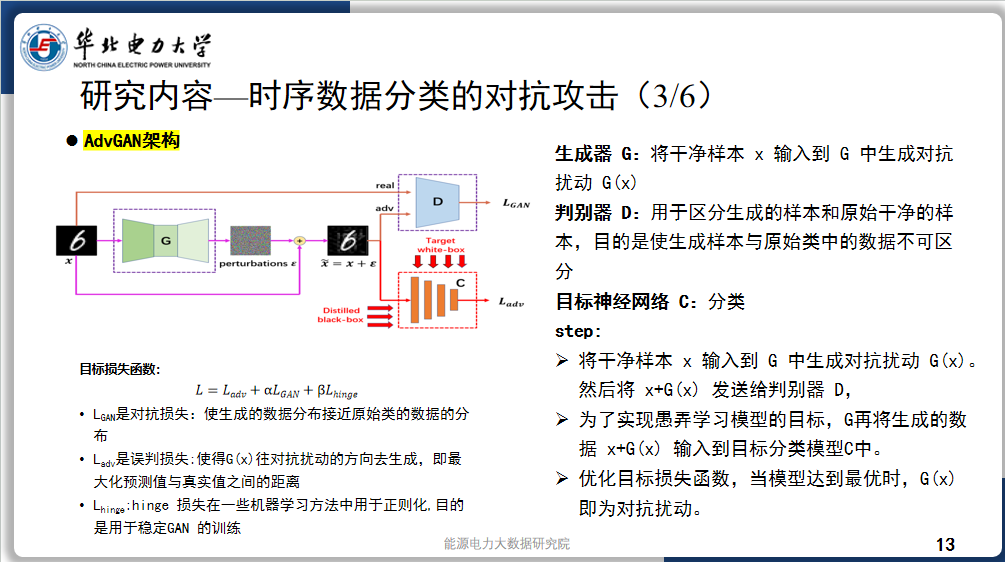

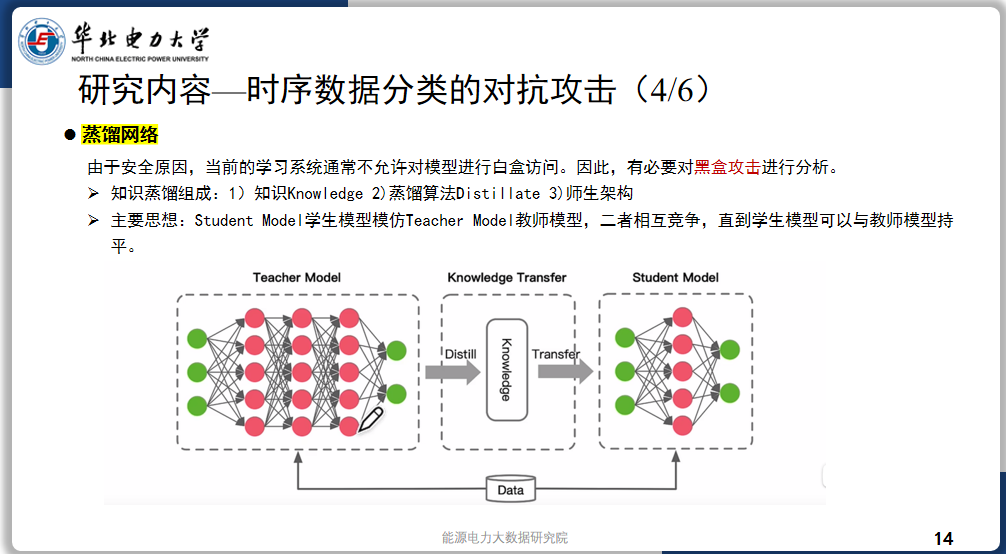

提出面向NILM的电力时序数据对抗样本生成方法

提出面向NILM的电力时序数据对抗防御方法

研究内容

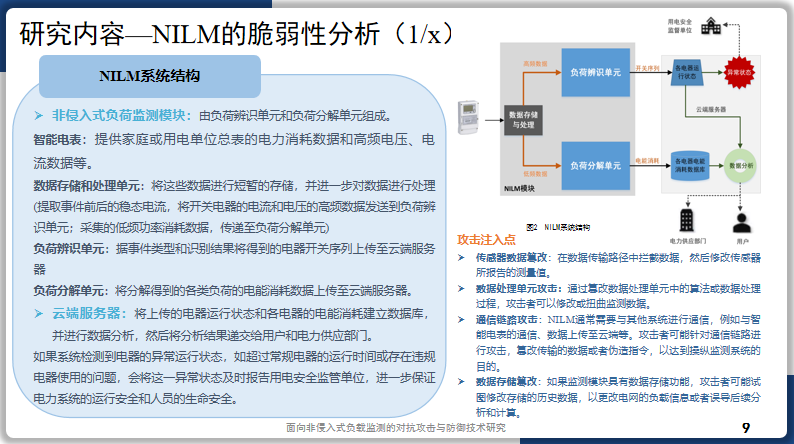

NILM的脆弱性分析

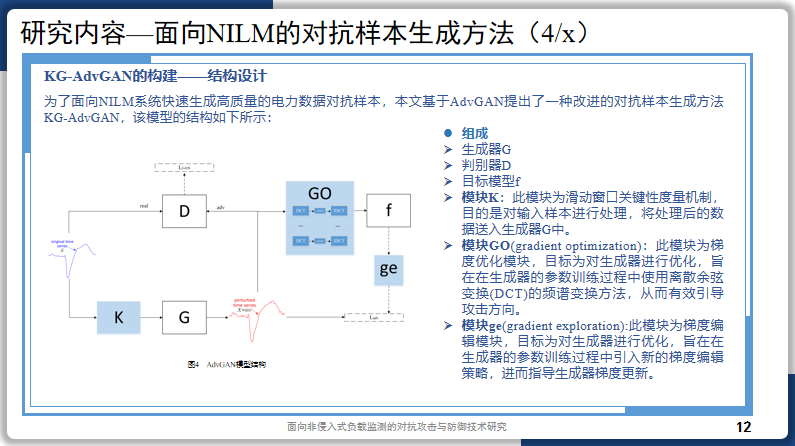

面向NILM的对抗样本生成方法

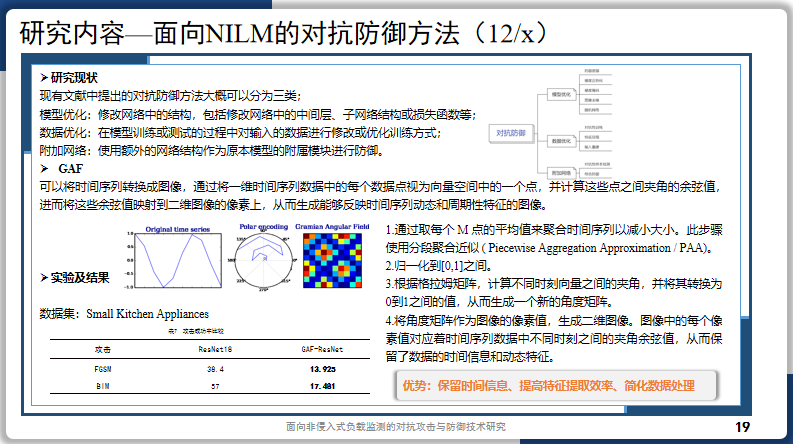

面向NILM的对抗防御方法

计划

完善防御实验细节

完成对比实验,修改小论文