此次汇报主要针对最近得研究进展《A secure aggregate federated learning method for load forecast coordinated training》,主要从科研背景、科研问题、科研目的、方法等几个方面展开汇报。

科研背景:

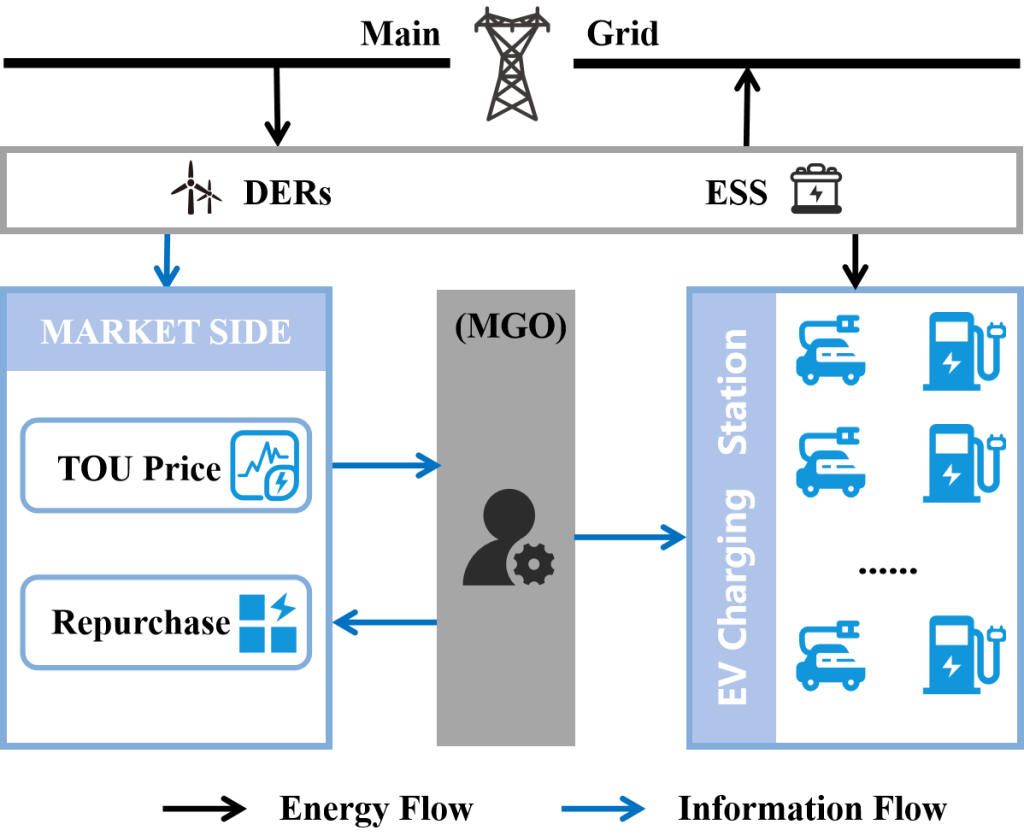

1.目前随着电网精细化分以及分布式管理等特点,数据呈现分布式、隐私性等特点限制了数据共享,阻碍发挥数据更大效用。

2.在新型电力系统的发展过程中,机器学习等人工智能领域的方法不断应用于其中,而用电数据大多存储在各个分布方中,在分布式场景中数据隐私性要求较高的情况下,利用联邦学习可以较好的解决分布式架构的问题。

3.联邦学习分布式性质,聚合模型过程中接受各个参与方模型参数不确定性。

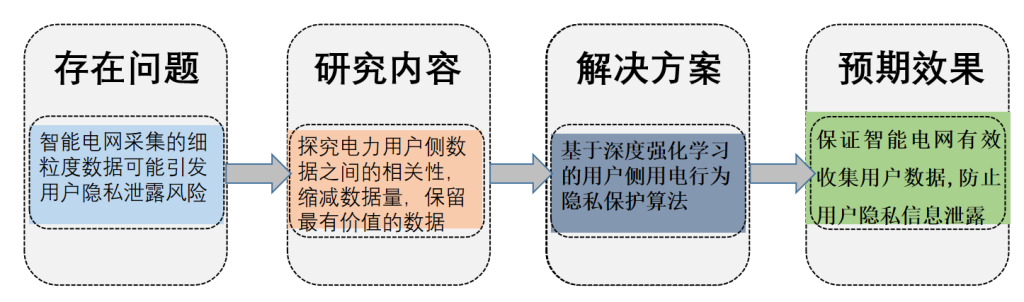

科研问题:

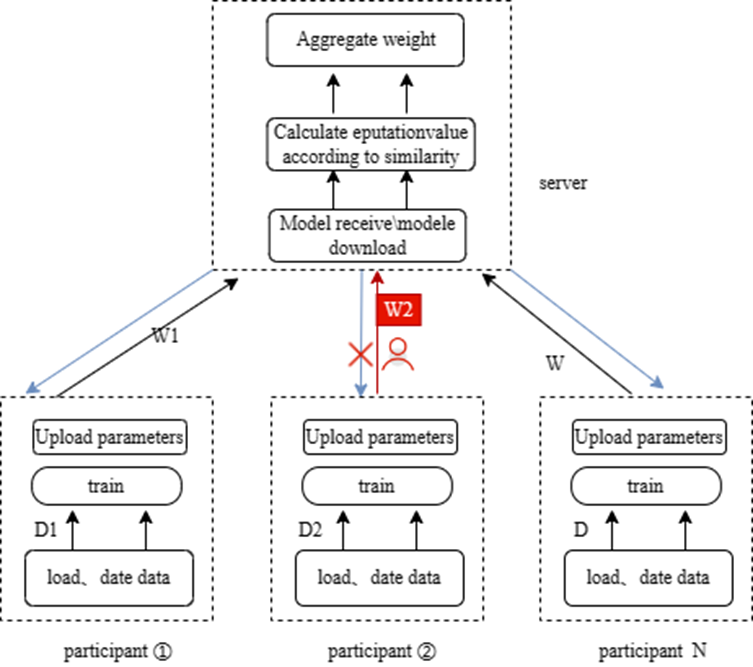

由于联邦学习分布式性质,无法确定聚合模型过程中接受各个参与方模型参数是否是正常训练得来的,若存在恶意模型等威胁因素会影响中心模型最终的结果。

科研目的:

构建基于联邦学习的模型安全聚合方法

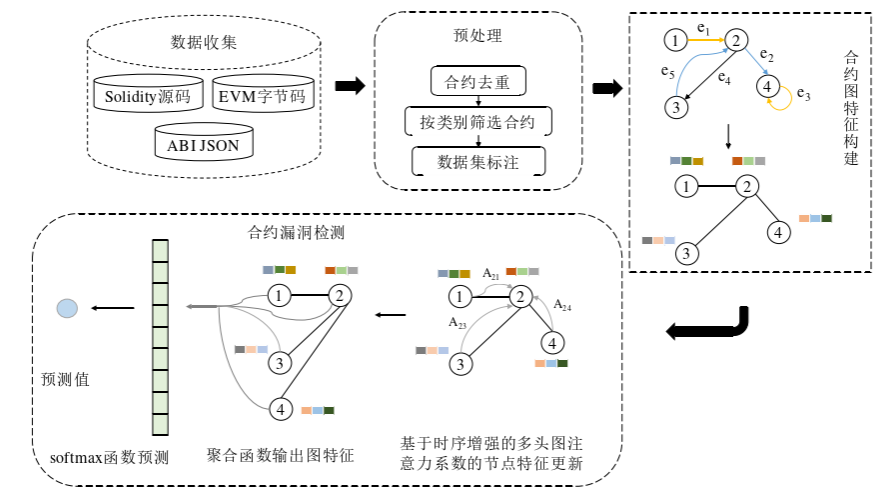

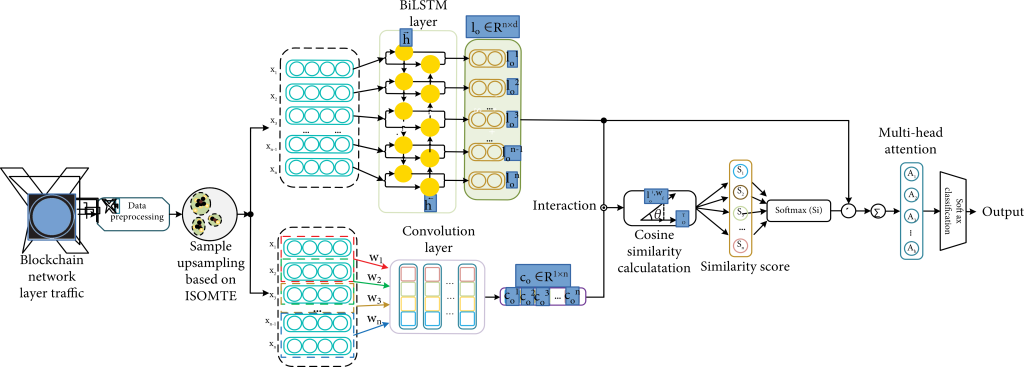

(1)提出了联邦学习安全聚合方法Fed-SD,该方法首先利用本地参与方上传的参数计算两两参与方参数的相似度,利用图论求解“最大团问题”找到的最大簇群,利用最大簇群集合中的参与方模型的参数计算出近似当前训练轮次的全局模型的参数,进而利用近似求解出的全局模型和局部模型参数的距离差,区分出恶意模型并将其剔除,避免对中心模型聚合的影响。(2)中心服务器进行参数聚合时,利用每一轮计算出的近似全局模型与各个参与方的局部模型的距离差,利用高斯概率分布函数使得距离越小的参与方在模型聚合时候权重占比越大,进一步提升了中心模型的质量。

方法: